Facebook ermöglicht automatisierte Betrugsmaschen, scheitert aber bei deren automatisierter Bekämpfung

Betrüger missbrauchen die Werbeplattform von Facebook massiv. Sie setzen dabei sogenannte Cloaking-Dienste ein, um die Sicherheitschecks von Facebook zu umgehen. Das Problem dabei: Facebook könnte Cloaking automatisiert erkennen – trotz gegenteiliger Ankündigungen scheint es die Technik aber zu tolerieren.

Mit der Werbeplattform von Facebook können Trickbetrüger und Scammer ihre Opfer gezielt erreichen. Dabei versprechen die Kriminellen ihren Opfern hohe Geldsummen. Um diese zu erhalten, müssen sie den Scammern allerdings vorab Geld bezahlen. Der versprochene Reichtum tritt in der Folge nie ein. Diese Betrugsmasche ist nicht neu. So gut wie jeder E-Mail-Nutzer hat schon Nachrichten von „nigerianischen Prinzen“ erhalten, die ihnen Zugang zu einem versteckten Schatz bieten - gegen eine kleine Vorauszahlung.

Während es früher Glückssache war, Opfer zu finden, automatisiert Facebook das Verfahren. Facebooks Werbeanzeigenmanager ermöglicht es Betrügern, gezielt potenzielle Opfer zu erreichen. Bloomberg Businessweek berichtete 2018, dass die selbstlernenden Algorithmen, die Facebook einsetzt, automatisch Nutzer identifizieren, die am ehesten auf den Betrug klicken. Eine kürzlich durchgeführte Buzzfeed-Recherche ergab, dass ein Unternehmen, das solche Betrugsanzeigen schaltete, Facebook 44.000 US-Dollar für die Werbeanzeigen zahlen musste und im Gegenzug 79.000 US-Dollar von den Opfern des Betrugs einnehmen konnte.

Cloaking: Getarnte Anzeigen

Die Werberichtlinien von Facebook verbieten Werbung für irreführende Produkte und Dienstleistungen. Deshalb verwenden Betrüger eine Technik, die als „Cloaking“ bekannt ist. Sie ermöglicht es, Inhalte zu filtern, die Nutzer sehen, wenn sie auf einen Link klicken. Die Kriminellen können dadurch gewährleisten, dass die Facebook-Algorithmen, die für die automatische Überprüfung jeder Anzeige zuständig sind, harmlose Inhalte erhalten, während potenzielle Opfer die Seite mit dem Betrug sehen.

Im August 2017 kündigte Facebook an, dass es gegen die Cloaking-Technik vorgehen werde. Die Firma erklärte: „Wir nutzen Verfahren der künstlichen Intelligenz und haben die Prüfverfahren unserer Mitarbeiter erweitert, um uns bei der Identifizierung, Erfassung und Verifizierung von Cloaking zu unterstützen.“

Es sieht allerdings so aus, dass sich seitdem nicht viel getan hat: Betrüger scheinen weiterhin in der Lage zu sein, mit getarnten Anzeigen auf der Plattform zu werben. Wir können seit August 2019 mindestens sechs Fälle von Anzeigen belegen, die Cloaking nutzen und an Tausende von Facebook-Nutzern in Deutschland ausgespielt wurden. Mindestens zwei Opfer erklären, dass sie dadurch geschädigt worden seien.

Die Betrügereien missbrauchen oft Bilder und gefälschte Aussagen von Prominenten und ahmen das Design seriöser Nachrichtenorganisationen nach. Während inzwischen mehrere Medien über die Machenschaften berichteten, tauchen die technischen Hintergründe von Cloaking eher selten in der Presse auf.

Pablo Bablobar vs. Facebook

Es gibt durchaus legitime Verwendungsmöglichkeiten für Cloaking, etwa wenn ein Webseiten-Betreiber verhindern möchte, dass Bots automatisiert auf Inhalte zugreifen und diese illegal kopieren.

Die meisten der von uns überprüften Cloaking-Anbieter gaben sich jedoch nicht besonders viel Mühe, zu verschleiern, welcher Art Tätigkeit ihre Kunden nachgehen. Die Homepage des Anbieters cloaki.ng zum Beispiel sieht auf den ersten Blick ziemlich seriös aus. Hat man allerdings die Fußzeile erreicht, lässt cloaki.ng jedoch jeden Anschein von Seriosität fallen: „Hat unsere Zielseite funktioniert? Cool, willkommen an Bord, Bruder!“ Der Betreiber des Dienstes trägt den Namen „Pablo Bablobar“.

Die billigsten Cloaking-Lösungen fangen bei 300 US-Dollar (etwa 275 Euro) pro Monat an. Daraus kann man die Beträge ableiten, die erforderlich sind, um eine Cloaking-Operation profitabel durchzuführen. Wir konnten keinen Cloaking-Anbieter finden, der bereit war, uns seinen Service für journalistische Zwecke ausprobieren zu lassen.

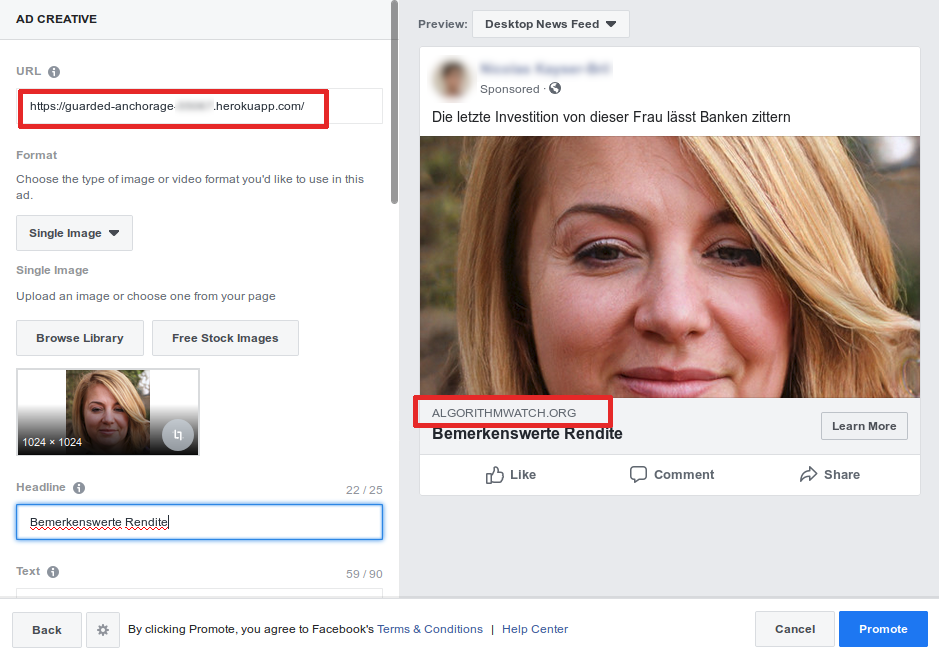

Um zu testen, wie wirksam die Bemühungen von Facebook gegen Cloaking wirklich sind, haben wir deshalb selbst einen Cloaking-Server aufgesetzt. Mit nur 16 Zeilen Programmiercode und einer Liste von frei im Internet verfügbaren IP-Blöcken schickt unser Server alle Besucher von deutschen IP-Adressen auf eine Betrugsseite, während alle anderen über eine 302-HTTP-Umleitung auf die Homepage von AlgorithmWatch umgeleitet werden. Das ist eine Standardmethode, um Benutzer von einer Seite auf eine andere weiterzuleiten.

Genehmigt in 90 Minuten

Wir haben den Link zu unserem Cloaking-Server auf Facebook mit einem Stockfoto und der Überschrift „Diese letzte Investition von dieser Frau lässt die Banken zittern“ beworben. Die Anzeige, die auf Deutsch verfasst war, richtete sich an Personen innerhalb Deutschlands. Trotz dieses offensichtlichen Hinweises überprüften die Crawler von Facebook die Anzeige automatisch von IP-Adressen außerhalb Deutschlands und verarbeiteten sie so, als wäre es ein Link zur Homepage von AlgorithmWatch. Nach etwas mehr als 90 Minuten wurde die Anzeige genehmigt und online geschaltet. (Wir haben die Kampagne sofort nach der Genehmigung gestoppt.)

AlgorithmWatch sprach mit mehreren Sicherheitsexperten über Cloaking. Alle waren sich einig, dass Kriminelle die technischen Methoden verbessern könnten, um Cloaking schwerer erkennbar zu machen. Sie sahen jedoch übereinstimmend keinen Grund, warum Facebook Werbung nicht mit IP-Adressen aus dem Land überprüfen könnte, das ein Werbetreibender als Zielgruppe benannte.

Einige der Werbeanzeigen, die AlgorithmWatch beobachtete, wurden innerhalb von 48 Stunden abgeschaltet. Andere blieben jedoch wochenlang online, auch als schon Nutzer im Kommentarteil geschrieben hatten, dass es sich dabei um Betrug handelte.

AlgorithmWatch hat eine detaillierte Fragenliste an Facebook geschickt und um Kommentar gebeten. Facebook verweigerte die Antwort. Ein Sprecher schrieb uns nur, dass Facebook gegen Cloaking vorgehen würde und „Maßnahmen“ eingeführt hätte. Er gab nicht an, um welche Maßnahmen es sich dabei handelt.

Diesen automatisierten Betrugsmaschen sind in der Europäischen Union wahrscheinlich schon Zehntausende von Opfern gefallen. Werbetreibende, die Cloaking verwenden, automatisch zu überprüfen und dadurch effektiv Missbrauch zu verhindern, wäre technisch ohne Probleme machbar. Die Regulierungsbehörden sollten Facebook fragen, warum es so lange braucht, um seine eigenen Werberichtlinien durchzusetzen.

Übersetzung: Valie Djordjevic

Hat dir diese Story gefallen?

Alle zwei Wochen untersucht „Die automatisierte Gesellschaft“ die Auswirkungen automatisierter Systeme auf die Gesellschaft und die Welt um dich herum. Melde dich jetzt an und verpasse keine Story mehr!